Мошенники часто прибегают к психологическим уловкам, чтобы заставить человека сделать то, что им нужно. Например, оформить кредит и перевести его «на безопасный счет», предоставить удаленный доступ, установить вредоносную программу.

В этом мошенникам помогает социальная инженерия — термин, который означает манипулирование людьми.

Расскажем, какие методы используют мошенники, чтобы похитить чужие деньги. Вы узнаете, как злоумышленники создают правдоподобные легенды и как не попасться на их уловки.

Содержание статьи

Всё содержаниеСоциальная инженерия — что это простыми словами

Социальная инженерия — это психологические манипуляции. Они направлены на обман людей, чтобы получить конфиденциальную информацию или побудить к определенным действиям.

Такой термин обычно применяется в контексте информационной и финансовой безопасности.

Социальная инженерия похожа на работу иллюзиониста, который одной рукой отвлекает ваше внимание эффектными жестами, пока другой — незаметно выполняет главный трюк.

Подобно тому, как фокусник создает убедительную иллюзию реальности, социальный инженер конструирует правдоподобный сценарий — тот, что заставит человека добровольно отдать ключи от своей цифровой безопасности, даже не осознавая, что его обманули.

Собрали в таблице основные действия, к которым побуждают злоумышленники через социальную инженерию.

| Установка вредоносного ПО | «Установите это антивирусное приложение немедленно, ваш компьютер заражен» |

| Денежные переводы | «Ваш родственник в беде, срочно переведите деньги на этот счет» |

| Предоставление доступа к аккаунтам | «Я из техподдержки, мне нужен временный доступ к вашему аккаунту для устранения проблемы» |

| Переход по вредоносным ссылкам | «Посмотрите эти фотографии с корпоратива, перейдите по ссылке» |

| Заполнение фишинговых форм | «Подтвердите ваши банковские данные на этой странице для продолжения обслуживания» |

| Отключение защитных механизмов | «Для обновления системы временно отключите антивирус» |

Как работает социальная инженерия

Эффективность социальной инженерии основана на том, что люди по природе склонны доверять, помогать и следовать авторитетам, а также принимают быстрые решения в стрессовых ситуациях.

Сначала мошенники собирают информацию о вас, придумывают правдоподобную историю, а затем давят на эмоции — вызывают страх, тревогу или любопытство, — чтобы вы действовали, не раздумывая.

Основные этапы социальной инженерии:

- Сбор информации. Аферист изучает потенциальную жертву через социальные сети, публичные данные, корпоративные сайты.

- Создание сценария. Разрабатывается убедительная легенда — она строится на основе информации, которую удалось раздобыть.

- Установление контакта. Мошенник связывается с жертвой через телефон, электронную почту или лично.

- Манипуляция эмоциями. Тут разные варианты: мошенник своими словами и действиями может вызывать страх («Ваш аккаунт взломан!»), ощущение спешки («У вас всего 30 минут, чтобы позвонить по этому номеру») или жадности («Вы выиграли приз»).

- Побуждение к действию. Аферист предлагает человеку выполнить нужное ему действие, которое кажется логичным в контексте созданного сценария.

Виды атак

Методы социальной инженерии в той или иной степени применяют практически все мошенники. Аферисты с завидной регулярностью разрабатывают новые схемы, но и не забывают совершенствовать старые, проверенные временем приемы.

Фишинг. Мошенники пытаются получить конфиденциальную информацию — логины и пароли, данные банковских карт, коды из смс.

Фишинговые сайты внешне напоминают официальные ресурсы крупных компаний, например, банков и сотовых операторов. Иногда они маскируются под платформы, якобы принадлежащие государственным органам.

Есть несколько видов фишинга, для удобства собрали их в таблице.

| Целевой фишинг | У мошенников есть конкретная мишень — человек или компания. Они тщательно готовятся, собирая и анализируя информацию о потенциальной жертве |

| Голосовой фишинг (вишинг) |

Мошенники звонят объекту атаки и убеждают раскрыть конфиденциальную информацию либо перечислить деньги на их счет Злоумышленники часто притворяются сотрудниками банка или государственных органов Основная часть мошеннических схем включает в телефонные звонки. «Целевая аудитория» аферистов — уязвимые слои населения, например, пенсионеры |

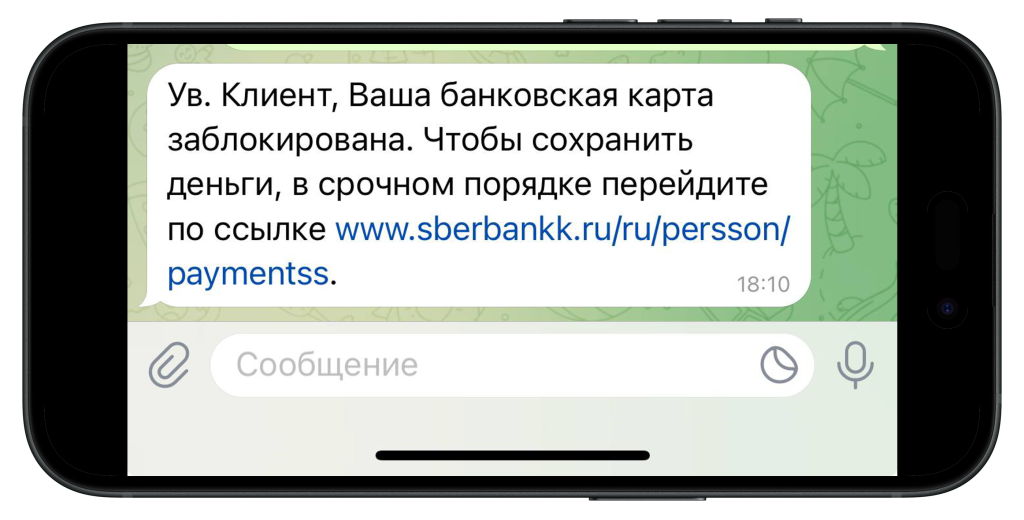

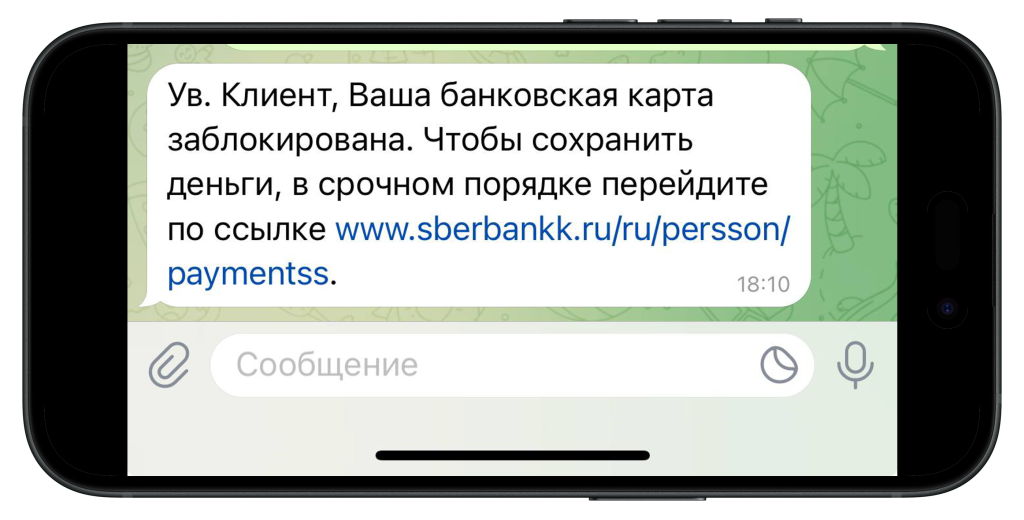

| Смишинг | Фишинг с использованием смс-сообщений, например, с просьбой перейти по ссылке — чтобы разблокировать карту, подтвердить участие в программе лояльности, пройти опрос |

| Клон-фишинг |

Атакующие отправляют письмо, которое внешне копирует сообщение от известной компании Электронный адрес почти всегда совпадает с официальным. Отличие может заключаться в одном символе Подвох в том, что ссылка в письме всегда ведет на фишинговый сайт |

Scareware («пугалка»). Так называются все схемы, при помощи которых мошенники пытаются запугать человека. Например, когда ему приходит сообщение с текстом «Ваше устройство заражено вирусом» или «Ваша карта заблокирована».

Бейтинг («наживка, дорожное яблоко»). В отличие от «пугалки», мошенники делают ставку не на страх, а на человеческое любопытство. Например, пользователю могут прислать письмо, сообщающее о том, что он выиграл крупную сумму в лотерею.

Спуфинг. Аферисты маскируются под человека, которому доверяет потенциальная жертва. Например, они копируют профиль его знакомого или друга, а затем просят денег в долг. Часто в этой схеме задействуют поддельные сайты и IP-адреса.

Обратная социальная инженерия. Аферисты сначала помогают человеку решить его проблему, а затем, заручившись доверием, похищают его деньги. К этой категории можно также отнести схемы, когда мошенники притворяются работодателями. Сначала они перечисляют плату за тестовое задание, а затем предлагают внести деньги на «рабочий счет», чтобы начать «зарабатывать полноценно».

Quid pro quo («услуга за услугу»). Схема очень похожа на обратную социальную инженерию. Мошенник делает вид, что оказывает услугу. Например, он притворяется сотрудником банка, который якобы пытается предотвратить хищение средств со счета клиента. Аферист утверждает, что необходимо перевести конкретную сумму, чтобы отследить движение платежа и поймать злоумышленников.

Shoulder surfing («серфинг из-за плеча»). Мошенники буквально подглядывают нужную им информацию (например, когда человек вводит ПИН-код карты в банкомате).

Tailgating (Piggyback, «катание на спине»). Злоумышленник использует других людей, чтобы с их помощью пробраться на закрытую территорию. Например, он убеждает нового вахтера, что работает в компании и просто забыл пропуск.

Diversion theft («кража с диверсией»). Мошенник перехватывает информацию или вещи, которые ему не принадлежат и не предназначались. Например, он забирает чужую посылку у курьера, представляясь ее получателем.

Претекстинг («атака с предлогом»). Аферисты начинают издалека — например, предлагают пройти опрос на отстраненные темы, а затем сулят вознаграждение, но просят ввести данные карты, на которую оно якобы придет.

Water Hole («водопой»). Мошенники анализируют, какие сайты чаще всего используют конкретные пользователи, а затем взламывают их, делая переадресацию на собственные платформы.

Honey Trap (Honey Pot, «медовая ловушка», «горшочек меда»). Мошенник завязывает виртуальные отношения с жертвой. Человек думает, что чувства искренние, а злоумышленник в это время пытается выманить у него конфиденциальную информацию.

Как защититься от социальной инженерии

Первое и главное — сохранять здоровый скептицизм. Всегда проверяйте личность собеседника, особенно когда вас просят о чем-то важном, срочном или необычном: перевести деньги на другой счет, отключить антивирусную программу, передать кому-то пароль от личного кабинета.

Несколько рекомендаций, которые помогут защититься от социальной инженерии:

- Внимательно проверяйте адреса сайтов и электронной почты — мошенники часто используют адреса, похожие на настоящие, но с небольшими отличиями.

- Не поддавайтесь на давление: злоумышленники могут торопить и «давить авторитетом». Звонки от якобы полковников ФСБ должны не пугать, а настораживать.

- Не открывайте подозрительные ссылки и не скачивайте незнакомые файлы. В противном случае есть вероятность скомпрометировать устройство.

- Используйте разные пароли для доступа в личные кабинеты. Настройте двухфакторную идентификацию.

- Установите антивирус и регулярно сканируйте устройства, которыми пользуетесь.

Доверяйте своей интуиции — если что-то кажется подозрительным, вероятно, так оно и есть.

FAQ: отвечаем на частые вопросы

В чем опасность социальной инженерии?

С помощью социальной инженерии мошенники манипулируют жертвами, чтобы выведать важную информацию или побудить к определенным действиям. Например, оформить и перевести кредит на чужой счет, установить на компьютер вредоносную программу, открыть ссылку, которая ведет на фишинговый сайт.

Какой метод социальной инженерии самый распространенный?

Чаще всего мошенники используют телефонные звонки. Они притворяются сотрудниками банков или государственными служащими. Обычно человека пытаются запугать, заставив действовать поспешно и необдуманно.

Как не стать жертвой социального инженера?

Следуйте простым советам, которые помогут сохранить средства и персональную информацию в безопасности:

- Не работайте с важными данными при посторонних людях.

- Не открывайте подозрительные ссылки.

- Не скачивайте незнакомые файлы.

- Используйте различные пароли для доступа к внешним и рабочим ресурсам.

- Установите на устройство антивирус.

- Всегда сохраняйте спокойствие, не поддавайтесь давлению и манипуляциям.